Bundespolizei-Trojaner

Allgemeines

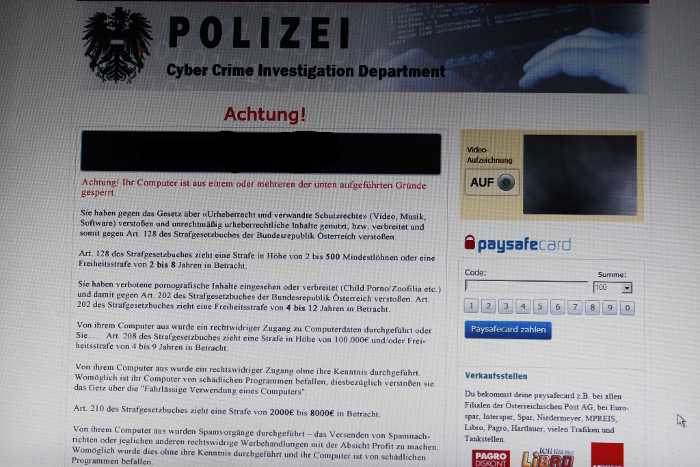

Diesen Trojander hat man auf dem Computer, wenn nach dem Starten von Windows eine Meldung mit

der Überschrift "POLIZEI Cyber Crime Investigation Department" erscheint und man den Computer

nicht mehr benützen kann. Die Meldung teilt sinngemäß mit,

dass der Computer von der Polizei gesperrt wurde, weil man gegen Gesetze verstoßen habe,

die mehrere Jahre Haft einbringen. Man könne sich aber durch das Überweisen von einigen 100 EUR

die Haftstrafe ersparen.

Natürlich ist hier kein Geld zu überweisen!

Abbildung 1: Ein Screenshot der Meldung des Bundespolizei-Trojaners

Windows XP

Bei mir hat folgende Vorgangsweise bei einem Fall auf Windows XP geholfen:

-

Windows im

"Abgesicherten Modus mit Eingabeaufforderung"

öffnen. (Beim Booten F8 Taste drücken, damit man zur Auswahl des Boot-Modus kommt.)

Man kann auch nur den Abgesicherten Modus verwenden. Es hat zumindest bei mir kein Problem verursacht. Aber um auf Nummer sicher zu gehen, sollte man den "Abgesicherten Modus mit Eingabeaufforderung" verwenden. - Im Command-Prompt mit "regedit" die Registry öffnen.

-

In der Registry unter den beiden Pfaden

HKEY_CurrentUser/Software/Microsoft/Windows/CurrentVersion/RunHKEY_LocalMachine/Software/Microsoft/Windows/CurrentVersion/Run

- Den Eintrag öffnen und den Namen der Datei, die darin vermerkt ist, aufschreiben. Danach muss der Eintrag gelöscht werden.

- Die aufgeschriebene Datei mit dem File Explorer löschen. (Im Eingabemodus mit "explorer" starten.) Im Autostart schien die Datei ebenfalls auf, diese ist daraus zu löschen.

-

Nach einem anschließenden Neustart sollte die Meldung nicht mehr erscheinen. Ich habe danach

aber einen Virenscan durchgeführt. Dieser hat unter anderem folgende Datei aufgespürt:

C:\Windows\system32\drivers\BMLoad.sys

Diese konnte ich im abgesicherten Modus im File Explorer löschen, nachdem der Virenscanner AVG das nicht schaffte. Es handelt sich dabei um ein Rootkit der ein Infizieren des Computers erleichtern soll.

Außerdem ist es hilfreich zu wissen, wann der Trojaner auf dem Rechner aufgetreten ist. So kann man nach Dateien suchen, die sich zu diesem Zeitpunkt geändert haben, und sie gegebenenfalls löschen.

Windows 7

Ein weiterer Fall eines Bundespolizei-Trojaners diesmal auf Windows 7. Als ich den Computer startete

konnte ich allerdings noch damit arbeiten und stellte fest, dass im Autostart wieder ctfmon eingetragen war.

Diese verlinkte auf C:\Program Data\lsass.exe mit dem Parameter

C:\Users\<Benutzerkonto>\AppData\Local\Temp\<Dateiname mit zufälligen Zeichen>. Ich konnte sogar

noch in diesen Temp Ordner wechseln und Dateien löschen. Allerdings nicht die verlinkte Datei, weil ein Prozess

sie verwendete. Der Trojaner erlaubte es mir danach nicht den Taskmanager zu öffnen.

Folgende Vorgangsweise löschte den Trojaner:

- Windows im Abgesicherten Modus starten.

ctfmonaus Autostart endgültig löschen. (Shift+Entf)-

Die Datei

lsass.exeaus dem VerzeichnisC:\Program Dataendgültig löschen. (Shift+Entf) -

Den Inhalt von

C:\Users\<Benutzerkonto>\AppData\Local\Temp\endgültig löschen. (Shift+Entf)

Zusätzliche Informationen

ctfmon.exe ist immer wieder als Trojaner durch das Internet gegeistert.

In den neuen Office-Versionen wird diese Datei nicht mehr eingesetzt und so sind auch die Aufrufe

zur Warnung vor ctfmon.exe in letzter Zeit stark zurückgegangen. Auf

dieser Seite gibt

es eine sehr gute Zusammenfassung über ctfmon.exe:

ctfmon.exesollte sich im PfadC:\Windows\System32befinden, ansonsten handelt es sich um einen Virus bzw. Trojaner.-

ctfmon.exekann ältere Systeme verlangsamen. Man kann in der Systemsteuerung unter Regions- und Sprachenoptionen/Sprachen/Details/Erweitert "Alle erweiterten Textdienste deaktivieren" ausschalten.

Eine weitere Beschreibung, wie man den Bundestrojaner erkennen kann, findet man

hier. Demnach müsste man

überprüfen, ob unter C:\windows\system32 die Datei mfc42ul.dll liegt und beim Systemstart die

Datei winsys32.sys geladen wird. Außerdem sollte man mittels Firewall die Kommunikation des

Windows-File-Explorers ins Internet blockieren. Da ich zum Zeitpunkt des Auftretens des Trojaners

diese Informationen noch nicht hatte, habe ich mit diesen Maßnahmen keinerlei Erfahrungen.

Der Trojaner Spyhunter

In einem weiteren Fall wurde vom Benutzer das Programm Spyhunter installiert, um den

Trojaner zu löschen. Dies sollte man auf keinen Fall tun!!!

Spyhunter ist ebenfalls

ein Trojaner und kann noch größeren Schaden anrichten. Ich konnte Spyhunter über die Systemsteuerung

deinstallieren. Ich habe danach manuell nach Dateien von Spyhunter gesucht und diese direkt gelöscht.

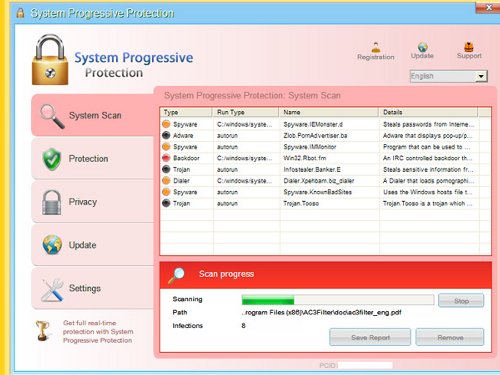

System Progressive Protection Trojaner

Hier hatte ich einen Fall auf Windows 7, bei sich dem nach dem Systemstart sofort ein Fake-Virenscanner meldet. Bei jedem Programm das man öffnen will, wird von diesem Programm ein Fenster geöffnet, das sagt, dass das Programm infiziert ist. Die Performance des PCs wird ebenfalls stark beeinträchtigt.

Abbildung 2: Ein Screenshot eines Fensters des System Progressive Protection Trojaners

(Abfotografiert vom Topic

System Progressive Protection entfernen

im Forum http://www.trojaner-board.de/)

Für diesen Trojaner habe ich hier eine sehr gute Anleitung zur Fehlerbehebung gefunden. Konkret habe ich folgende Schritte durchgeführt:

- Windows 7 im abgesicherten Modus mit Eingabeaufforderung gestartet.

- Die Registry mit "regedit" geöffnet.

-

Unter

HKEY_CurrentUser/Software/Microsoft/Windows/CurrentVersion/RunOncegibt es einen Eintrag der sich durch die zufällige Aneinanderreihung von Zahlen und Buchstaben auszeichnet. In meinem Fall hat er mit 09D5C69... begonnen. Damit sind folgende Dinge zu tun:-

Zunächst den Wert der Datei aufschreiben, die dadurch referenziert wird. (In meinem Fall war es

der Ordner

C:\ProgramData\09D5C69...) - Danach den Eintrag löschen.

-

Zunächst den Wert der Datei aufschreiben, die dadurch referenziert wird. (In meinem Fall war es

der Ordner

- Danach den File-Explorer mit "explorer" öffnen und den Ordner löschen.

- Neustart durchführen und den Virenscaner einen vollständigen Check durchführen lassen.

- Nach Dateien suchen, die sich am heutigen Tag geändert haben und verdächtige Dateien wenn möglich löschen.